近些年,随着企业上云、5G落地、物联网设备激增,网络爆炸式发展,网络流量海量化、复杂化成为常态,如何识别、监测、分析网络流量成为重要研究方向和企业关注热点。网络流量监测分析既指特定用途的硬件设备(比如各家安全厂商提供的NTA/NDR),也指基于网络层的安全分析技术。不同于主机层、应用层是以日志、请求等为分析对象,流量分析面对的是更底层的网络数据包,信息元素更多,分析更复杂。

2020年6月至9月,中国信息通信研究院安全研究所联合FreeBuf咨询共同完成NTA/NDR类产品调研和测试工作,最终输出网络安全产品技术能力验证评估系列报告《中国网络流量监测与分析产品研究报告》(2020年)。

其中,由中国信息通信研究院安全研究所对国内主流的NTA/NDR产品进行了全面的测试,并独立提供报告的测试结果。测试的目的是通过调研与测试国内NTA网络流量分析产品的基本技术能力,逐步推进形成国内NTA网络流量分析产品国家或行业标准。同时,为最终用户提供NTA网络流量分析产品选型的参考依据。

什么是网络流量分析技术(NTA)?

网络流量分析技术(NTA – Network Traffic Analysis) 网络流量分析,最早在2013年被提出,是一种威胁检测的新兴技术。2017年6月,网络流量分析NTA技术入选了Gartner《2017年11大顶尖信息安全技术》。这个国际知名的权威咨询机构是这样解读NTA技术的: NTA解决方案通过监控网络流量、连接和对象来识别恶意的行为迹象。对于那些试图通过基于网络的方式去识别绕过边界安全的高级攻击的企业而言,可以考虑使用NTA技术来帮助识别、管理和分类这些事件,作出辅助决策。

NTA通过DFI和DPI技术来分析网络流量,通常部署在关键的网络区域对东西向和南北向的流量进行分析,既是流量监测与分析技术的落地产品,也可以理解为一种功能和能力。目前,很多NTA产品都集流量收集、分析、报告于一体,解决谁在什么时间、什么地方、执行什么行为等安全流程中的重要问题,帮助企业全面了解网络活动。而NDR是一类新的安全解决方案,实际能力与NTA几乎相似。

国内NTA现状以及本次报告简介

根据《中国互联网发展状况统计报告》,截至2019年6月,我国网民规模达8.54亿,互联网普及率达61.2%。此外,移动互联网流量大规模增长,2019年上半年达到553.9亿GB,而用户月均使用流量为全球水平的1.2倍。与此同时,这些流量成为各种威胁载体,致使攻防对抗形态逐渐成为局势且愈演愈烈。

不管是在企业安全防御者与黑客的实际对抗场景中,或是规模化攻防演练过程中,都表明企业对于网络流量的监测与分析的需求正在持续增长,这也预示着NTA网络流量分析可能也会顺应潮流,在海量数据中实现巨大增长。

以下数据引用于《中国网络流量监测与分析产品研究报告》(2020年),由FreeBuf咨询调研完成。

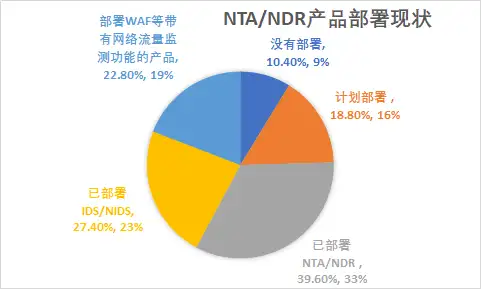

NTA/NDR产品部署现状:

没有部署 10.4%

计划部署 18.8%

已部署NTA/NDR 39.6%

已部署IDS/NIDS 27.4%

部署WAF等带有网络流量监测功能的产品 22.8%

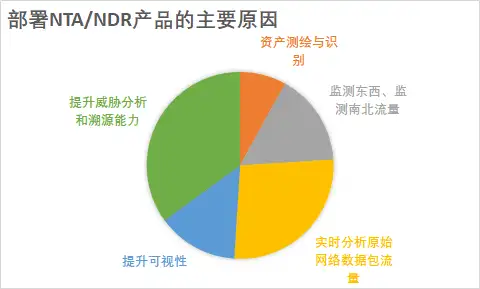

部署NTA/NDR产品的主要原因:

资产测绘与识别 8%

监测东西、监测南北流量 16%

实时分析原始网络数据包流量(NetFlow记录等) 27%

提升可视性 14%

提升威胁分析和溯源能力 35%

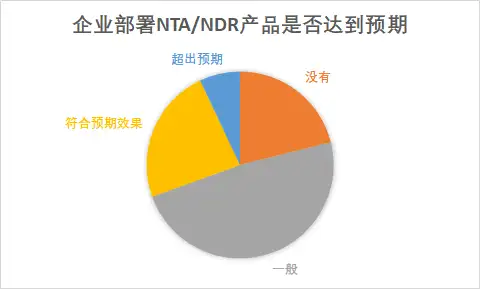

企业部署NTA/NDR产品是否达到预期:

没有 21.3%

一般48.9%

符合预期效果23.7%

超出预期 7.1%

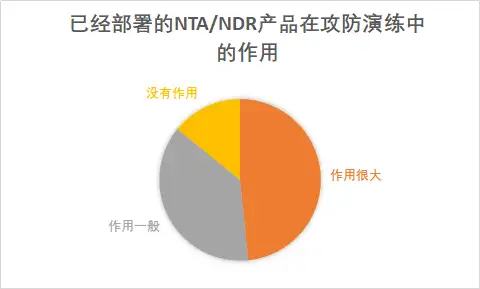

已经部署的NTA/NDR产品在攻防演练中的作用:

作用很大 48.39%

作用一般 37.46%

没有作用 14.15%

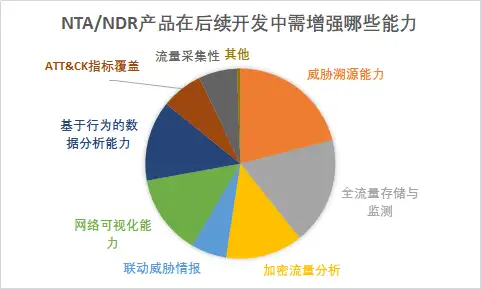

NTA/NDR产品在后续开发中需增强哪些能力:

威胁溯源能力 21.13%

全流量存储与监测 18.38%

加密流量分析 13.19%

联动威胁情报 6.09%

网络可视化能力 13.74%

基于行为的数据分析能力 13.74%

ATT&CK指标覆盖 7.14%

流量采集性 6.59%

其他 0.55%

为了验证和丰富以上调研结果,中国信息通信研究院安全研究所进行了测试工作,主要包括功能性测试、性能测试以及产品自身安全测试。涉及网络流量识别能力、安全分析能力、安全事件处理能力、安全事件溯源能力、管理能力、日志审计自身安全、平台性能等产品测试项。

测试方案

本次评测在中国信息通信研究院安全研究所(以下简称中国信通院)网络安全实验室利用测试仪表搭建的模拟测试环境中进行,并在真实的网络流量数据与业务场景中,对参评企业产品的完备性、技术能力、实战能力等开展评测考察,主要关注产品的实时流量处理能力和安全分析能力。

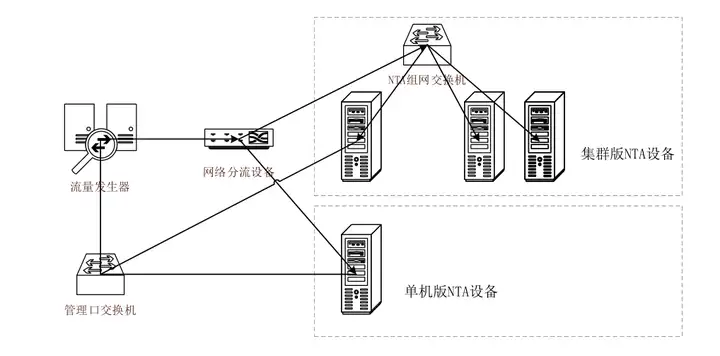

网络流量分析技术(NTA)网络流量分析产品模拟测试环境部署逻辑图如下图所示:

图:测试环境部署逻辑

本次测试环境准备过程包括打流、分流和接收。

01 打流

本次测试环境采用PerfectStorm ONE流量发生器进行模拟网络和攻击流量,为测试提供原始数据;

02 分流

本次测试通过Vision E40分流器对流量发生器生成的模拟流量进行分流;

03 NTA网络流量分析受测产品

受测产品采集口直接与分流器相连,接收流量发生器生成的模拟流向,并进行采集、解析和分析,并通过可视化界面展示结果。

图:测试设备现场环境

是德科技应用与安全测试方案

本次测评采用是德科技“BreakPoint测试方案”构建模拟环境。该方案是一个统一集成的解决方案:一个测试例,一个GUI,多用户同时操作,并且在一个测试端口上完成了混合2层至7层,攻击、恶意代码、病毒和Fuzzing流量的能力,最后提供一个集成的测试报告。每个季度会进行OS升级;每两个星期进行“ATI”发布(包括新协议,新的攻击手法和新的软件特性)。

数据链路层测试(L2 Tests),通过发送数据链路层(L2)流量并分析相关数据,用来测试系统的数据链路层(L2)层转发功能和性能;

网络层测试(L3 Tests),通过发送网络层(L3)流量并分析相关数据,用来测试系统的网络层(L3)层转发功能和性能等;

传输层测试(L4 Tests),通过发送传输层(L4)流量并分析,用来测试设备传输层(L4)的相关数据,如TCP的新建连接数、并发连接数等,可以用来评估防火墙、负载均衡、入侵防御/检测等设备及相关系统的功能及性能等;

应用层测试(L7 Tests),通过可视化编辑的方式,模拟超过300多种的真实应用协议,可以构建出非常复杂的真实网络流量,部分协议列表:HTTP,FTP,RTSP,SIP,SMTP,POP3,Telnet,DNS,SNMPv1,IPP,NetBIOS,PPLive,QQLive,MSNP,NetFlix,Streaming,NFS,RPC BIND,RPC Mount,Rsh (Remote Shell), SMB,SMBv2,Vmware,Vmotion WebMimic,Citrix,Vmware Vmotion, DCE/RPC,DCE/RPC Endpoint,Mapper, DCE/RPC Exchange Directory,DCE/RPC,MAPI,SAP,RDP,RFB,Rlogin,Finger,IDENT,IPMI (Intelligent Platform Mgmt. Interface),LDAP,LPD (Line Printer Deamon), NTP Rexec (Remote Exec),Ruser,SNMPv2c, SNMPv2c,Sun RPC,Syslog,Time,BICC (Bearer Independent Call Control),Gtalk,Gtalk- UDP Helper,H.225,H.225,RAS,H.245,H.248,MMS,MM1,RTCP,RTP,SCCP,Skype,Skype UDP Helper,STUN,STUNv2,TR-069 (CPE Management),TFTP, NNTP,Rsync,Gopher,FIX,FIXT,HTTPS- Simulated,SSH,BGP,RIPv1,SMPP, Chargen,Daytime,Discard,Echo,OWAMP Control,TWAMP Control,TWAMP Test Modbus;

服务器测试 (Real server test module),可以用来测试真实的服务器,支持的协议有DNS,HTTP,HTTPs,POP3,SMTP,IMAP,MS-SQL,MySQL,SMB等;

数据报文回放测试 (L2/L4 Traffic Replay module),回放用户L2到L4的网络流量抓包,支持TCP/UDP多路流且有状态的同时回放;

安全攻击病毒测试(Security Module),通过发送和分析超过8000多种有CVE-ID, BugTraqID,OSVD等的真实应用攻击,借助180多种的逃逸手段,用来评估入侵防御、入侵检测、防火墙等安全系统的防护能力等;

3G/LTE测试,通过模拟3G/LTE用户端(UEs和eNodeBs)和PDN端,来对SGSN和GGSN等3G关键核心网组件、MME和SGW,支持GTP、SCTP、S1AP等LTE关键核心网组件进行性能和安全测试;

协议模糊性测试 (Fuzzing),通过Fuzzering技术发送和分析协议字段异常报文(checksum,protocol options等) ,用来评测相关设备和系统的安全性、健壮性等。

需要更多信息,您可访问:

原创文章,作者:奋斗,如若转载,请注明出处:https://blog.ytso.com/296733.html