Landing Zone(LZ)是一个军事术语,指的是定位在战斗区域内的一个特定地点,可以用于空降行动、部队调动等目的。在技术领域中,Landing Zone通常指的是云架构中的安全区域,这个安全区域是为了进行云迁移和管理而创建的。 Landing Zone包括一个与云服务提供商(如AWS、Azure、GCP等)连接的网络、连接到该网络的帐户和资源的规划和配置、并集成了安全和合规性控制的帐户和资源管理服务。Landing Zone旨在以标准化和自动化的方式帮助组织在云平台上建立一个可靠、可管理和安全的基础架构。

就像盖房子之前需要计划和基础一样,在 GCP 上构建应用程序和服务之前也需要计划和基础。

Google Cloud Landing Zone本质上是一组最佳实践、工具和架构,可帮助您在 GCP 中建立安全、可扩展且组织良好的环境。 它可以帮助您以最小的努力快速启动您的 GCP 资源,还可以让您轻松管理和治理您的资源。 可以将其视为创建适合您特定需求的云环境的说明手册。

什么是Google Cloud Landing Zone

如果您计划上云、迁移或者设计多云环境,Landing Zone将帮助您以易于管理和维护的方式设置必要的服务器、数据库和网络基础设施,并确保你的网站高度可用且可扩展。您可以在其中决定布局、设计和基础设施,而 GCP Landing Zone为您提供了以安全、结构化和高效的方式建造它的蓝图。

Landing Zone可帮助您的企业更安全地部署、使用和扩缩 Google Cloud 服务。Landing Zone是动态的,随着企业越来越多地采用基于云的工作负载,Landing Zone也会不断增长。

在部署Landing Zone到时候,我们必须先创建组织资源和创建结算帐号(在线或账单结算)。

Landing Zone跨多个区域、部门或组织,一般包含许多其他元素,如下是4种核心元素的设计:

- 身份预配

- 资源层次结构

- 网络

- 安全控制

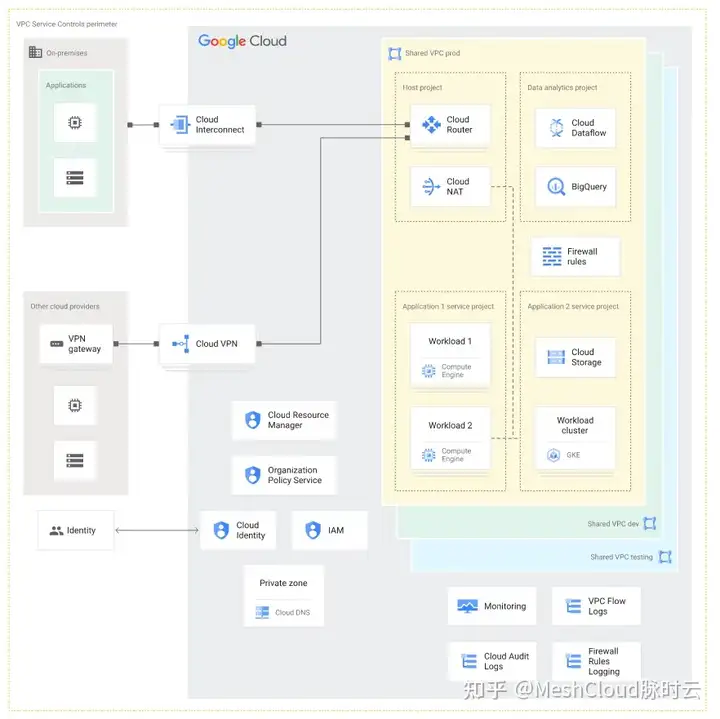

下图是一个基础设施即服务 (IaaS) 用例的具体实现,在 Google Cloud 中使用混合云和本地连接:

上图示例架构展示了一个包含以下 Google Cloud 服务和功能的 Google Cloud Landing Zone:

- Google Cloud Resource Manager: 用于定义具有组织策略的资源层次结构

- Cloud Identity:一个 Cloud Identity 帐号,与本地身份提供方和 Identity and Access Management (IAM) 同步,从而提供对 Google Cloud 资源的精细访问权限。

Cloud Identity有两个版本,Cloud Identity 免费版和 Cloud Identity 专业版。首次注册需要跳转到Workspace页面进行注册。具体可以参考往期文章《Cloud Identity 创建 Google Cloud Organization》

- 网络部署包括如下:每个环境(生产、开发和测试)的共享 VPC 网络,用于将多个项目中的资源连接到 VPC 网络。虚拟私有云 (VPC) 防火墙规则,用于控制进出共享 VPC 网络中的工作负载的连接。一个 Cloud NAT 网关,允许从这些网络中的资源到互联网之间进行出站连接,而不需要外部 IP 地址。Cloud Interconnect,用于连接本地应用和用户。(或者,您也可以选择专用互连或合作伙伴互连。)Cloud VPN,用于连接到其他云服务提供商。一个 Cloud DNS 专用可用区,用于托管您在 Google Cloud 中的部署的 DNS 记录。

- 部署在共享 VPC 网络中的多个服务项目。这些服务项目用于托管您的应用资源。

- Google Cloud 运维套件:包括用于监控的 Cloud Monitoring 和用于日志记录的 Cloud Logging。Cloud Audit Logs、防火墙规则日志记录和 VPC 流日志,有助于确保所有必要的数据均已记录且可用于分析。

- 安全服务:每个环境的 VPC Service Controls 边界,包含共享 VPC 和本地环境。安全边界可将服务和资源隔离开来,这有助于降低受支持的 Google Cloud 服务发生数据渗漏的风险。

上述架构只是一个示例,因为着陆区不存在唯一实现或标准实现。在日常的Landing Zone解决方案设计中,还必须根据不同的因素做出许多设计选择,这些因素包括(但不限于):

- 您的行业惯例或要求

- 您的组织结构和流程

- 您的安全与合规性要求

- 您要迁移到 Google Cloud 的工作负载

- 您现有的 IT 基础架构和其他云环境

什么时候构建Landing Zone

一般情况下,不论是迁移还是首次上云,我们都建议您首先构建Landing Zone,然后再在 Google Cloud 上部署第一个企业工作负载,因为Landing Zone可为您提供以下功能:

- 安全合规的基础架构(组织层级设计、边界隔离、日志审核、IAM权限设计等)

- 面向业务现状和发展的负载能力(算力需求、网络架构等等)

- 管理内部费用分布所需的工具(成本费用分摊的颗粒度及逻辑)

由于Landing Zone是模块化的,因此Landing Zone的第一个迭代版本通常不是您的最终版本。为此,我们建议您在设计Landing Zone时考虑可扩缩性和增长因素。例如,如果您的第一个工作负载不需要访问本地网络资源,那么您可以稍后再构建与本地环境的连接。

根据您的组织需求以及计划在 Google Cloud 上运行的工作负载类型,某些工作负载可能具有不同的要求。例如,某些工作负载可能具有特别的可扩缩性或合规性要求。在这些情况下,您的组织可能需要多个Landing Zone:一个Landing Zone用于托管大多数工作负载,另一个单独的Landing Zone则用于托管那些特别的工作负载。您可以在这些Landing Zone之间共享一些元素,例如身份、结算和组织资源。但是,其他元素(例如网络设置、部署机制和文件夹级层的政策)可能遵循自各个性化要求。

总之, Google Cloud Landing Zone是一组预配置的基础设施和平台资源,可以在 Google Cloud Platform 中使用。帮助您实现在 GCP 中的工作负载快速设置安全且合规的环境,还可以帮助组织管理和治理其在 GCP 中的资源。

参考文档:

【1】 Landing zone design in Google Cloud

【2】Google Cloud Architecture Framework

【3】Secured Landing Zone service Overview

原创文章,作者:奋斗,如若转载,请注明出处:https://blog.ytso.com/312398.html